Самые крутые лайфхаки: 8 крутых лайфхаков, о которых вы могли не знать

Содержание

Крутые лайфхаки для школы, ТОП 10. Школьные лайфхаки и советы, новые

Перейти к контенту

Рубрика: Лайфхаки

Жизнь современного школьника непроста. Как облегчить суровые будни и не загреметь под родительский карантин с синдромом «воспаления хитрости»? Десятка лучших лайфхаков для школы пригодится каждому предприимчивому ученику, который ищет легкие пути решения сложных задач. Кладем в закладки!

1. «Мама, кажется, я заболел!»

- Контрольная всегда вызывает головную боль и жар. Жаль, градусник отказывается демонстрировать признаки болезни. Ему можно помочь. Тупой стороной градусника легкими движениями постучите по ладони. Похлопывайте до тех пор, пока ртутный столбик не поднимется до необходимой отметки.

2. «Музыка нас связала»

- Музыка не только объединяет, но и становится причиной нервного расстройства. Редкий счастливчик достает из рюкзака наушники, которые не нужно распутывать.

Обычная бельевая прищепка – профилактическое средство против запутывания. Просто намотайте наушники на склеенные между собой прищепки и положите конструкцию в рюкзак. Непрезентабельно? Дерево нынче в тренде!

Обычная бельевая прищепка – профилактическое средство против запутывания. Просто намотайте наушники на склеенные между собой прищепки и положите конструкцию в рюкзак. Непрезентабельно? Дерево нынче в тренде!

3. Модная канцелярия против скуки

- Единственное средство, которое способно привлечь внимание к скучным урокам – модная канцелярия. Дизайнерские тетради, карандаши и ластики – скупайте стильные штучки, пользоваться которыми – одно удовольствие. Самые требовательные к качеству и дизайну канцелярских принадлежностей школьники могут обратить внимание на продукты Parker. Дорого? Элитно!

4. Рукописный калькулятор

- Набирать сложное математическое выражение на экране – неблагодарное занятие. Приложение MyScript© Calculator позволяет выполнять математические операции с помощью рукописного ввода. Технологии сами выполнят магию преобразования символов и чисел в цифровой формат и представят результат.

5. Залипаем в смартфоне «без палева»

- Если вы хотите наслаждаться обществом смартфона на уроке, проделайте этот легкий трюк.

Понадобится толстая тетрадь или записная книжка и канцелярский нож. Прорежьте любым удобным способом окошко в книжке глубиной с толщину смартфона. Теперь на уроке вы сможете «без палева» сидеть в телефоне. При приближении учителя просто перелистните страницу тетради в «рабочую зону». А вообще на уроках нужно учиться!

Понадобится толстая тетрадь или записная книжка и канцелярский нож. Прорежьте любым удобным способом окошко в книжке глубиной с толщину смартфона. Теперь на уроке вы сможете «без палева» сидеть в телефоне. При приближении учителя просто перелистните страницу тетради в «рабочую зону». А вообще на уроках нужно учиться!

6. Облачное хранилище презентаций и докладов

- Для создания рефератов, докладов и презентаций пользуйтесь возможностями Google Drive. Диск Google – это удобное и надежное место для создания и хранения файлов, доступ к которым возможен в любой точке мира с телефона, планшета или ноутбука при подключении к интернету. Теперь не нужно копировать файл на флешку и носить его с собой. Диск Google позволяет вам «забыть» доклад или презентацию в своем аккаунте. Удобно!

7. Профессиональный наборщик текста

- Набирать текст с бумаги трудно по одной простой причине. Переводя взгляд с экрана на стол, где лежит бумажный документ, нелегко быстро найти нужную строчку.

Проблема решается, если прикрепить книгу или тетрадь к ноутбуку с помощью обыкновенной вешалки так, как показано на рисунке. Теперь ваши глаза быстро перемещаются между исходником и электронной копией.

Проблема решается, если прикрепить книгу или тетрадь к ноутбуку с помощью обыкновенной вешалки так, как показано на рисунке. Теперь ваши глаза быстро перемещаются между исходником и электронной копией.

8. Тетрадь, где ты?

- Огромное количество времени школьники тратят на… поиск нужной тетради в портфеле или рюкзаке. Надпишите фломастером тетради и тратьте время с большим коэффициентом пользы.

9. Подставка из коробки для яиц

- Спасти ноутбук от перегрева и последующей поломки (и дорогостоящего ремонта!) поможет картонная коробка от яиц. Поставьте ноутбук на охлаждающее копеечное устройство, которое обеспечит сообщение нижней платформы с воздухом.

10. Стикеры – таблетка против амнезии

- Если вам нужно что-то запомнить, а школьнику приходится много запоминать, расклейте стикеры с формулами, датами, правилами на видных местах по квартире. Таким образом можно запомнить даже число «Пи». Проверено!

Учитесь, учитесь и еще раз учитесь!

youtube.com/embed/X4ZgsydgywY» frameborder=»0″ allowfullscreen=»»>

12 самых неожиданных лайфхаков для кухни • INMYROOM FOOD

Обзоры

Мы привыкли делать эти вещи совсем иначе. Зная крутые кулинарные лайфхаки, можно во много раз упростить процесс готовки и избежать лишней головной боли.

Marina Ivanova

На кухне можно экспериментировать бесконечно. Кстати, к этому творческому порыву относится не только создание новых гастрономических шедевров, но и оптимизация кулинарных процессов. Зная определенные секреты и тонкости, можно стократно упростить себе жизнь и выполнять сложные задачи в два счета.

Предлагаем выучить 12 крутых кулинарных лайфхаков из нашего обзора наизусть. Они помогут вам приготовить крутой ужин, когда совсем нет свободного времени, и нарезать сыр на тончайшие ломтики, когда того требуют вкусовые рецепторы.

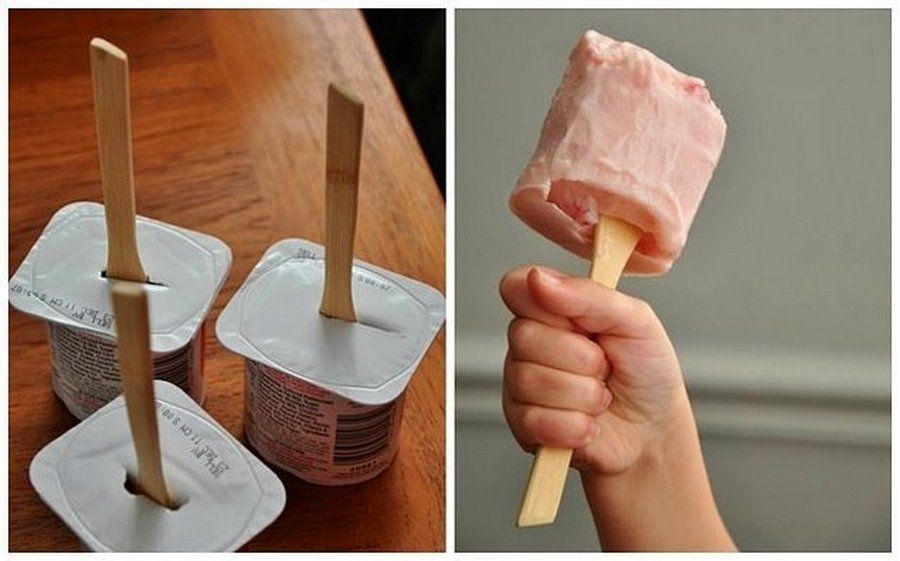

1. Остатки соуса

Вы приготовили еду, но осталось немного соуса? Вовсе не обязательно его выкидывать. Можно заморозить соус в формочках для льда. Когда времени на приготовление полноценного обеда или ужина не будет, просто достаньте пару кубиков из морозилки и добавьте в пасту. Прогрейте блюдо в микроволновке и наслаждайтесь экспресс-ужином.

Можно заморозить соус в формочках для льда. Когда времени на приготовление полноценного обеда или ужина не будет, просто достаньте пару кубиков из морозилки и добавьте в пасту. Прогрейте блюдо в микроволновке и наслаждайтесь экспресс-ужином.

Источник: Daily Burn (http://dailyburn.com/)

2. Сок цитрусовых

Во многих рецептах требуется сок цитрусовых. Чаще всего это лимон и лайм. Сок цитрусовых круто украшает салаты и рыбные блюда. Это полезная и низкокалорийная заправка. Чтобы выжать из цитрусовых максимум сока без потерь, следует предварительно прогреть плоды в микроволновой печи. Эффект вас приятно удивит!

Источник: Pinterest (www.pinterest.com)

3. Ложка без горки

Если вам для какого-нибудь рецепта понадобилась чайная или столовая ложка сыпучего ингредиента, то берите на вооружение этот крутой лайфхак. Заклейте часть банки малярной лентой. Когда наберете вещество в ложку, просто проведите ею вдоль края ленты. От горки не останется и следа, а в рецепт вы добавите ровно то количество ингредиента, которое от вас требуется.

Источник: eStar (http://www.estar.sk/)

4. Тонкие ломтики сыра

Чтобы тонко нарезать ломтики сыра, нужно хорошенько постараться или просто воспользоваться овощечисткой. С ее помощью можно нарезать настолько тонкие и ровные ломтики сыра, что все гости будут приятно удивлены вашим мастерством. Будьте аккуратны и не порежьтесь.

Источник: Nordic Care+Health (http://nordiccare.co.uk/)

5. Сушеная зелень

Если после приготовления какого-либо блюда, у вас осталось большое количество рубленой зелени, не спешите ее выбрасывать. Отправьте зелень в микроволновую печь на пару минут при максимальной мощности. Она подсушится и станет пригодной для хранения в герметичном пакете. Смело можете использовать ее в следующий раз.

Источник: Pinterest (www.pinterest.com)

6. Ложка в кастрюле

Наверняка с вами такое случалось: размешали суп, оставили ложку в кастрюле, а она взяла и упала в кипящую воду. Привет, головная боль и спасательные операции по вызволению нагретого металла из воды. Как же закрепить ложку на стенке кастрюли? Обмотайте ее основание обычной резинкой в несколько раз. Готово!

Как же закрепить ложку на стенке кастрюли? Обмотайте ее основание обычной резинкой в несколько раз. Готово!

Источник: Pinterest (www.pinterest.com)

7. Банки с вареньем

Предыдущий пункт — не единственный способ применения обычной резинки на кухне. Если вы хрупкая девушка, то вам эта простая вещь поможет открыть желанную банку с малиновым или вишневым вареньем. Сделать это без помощи мужчины довольно сложно, но этот способ вас приятно удивит.

Источник: Pinterest (www.pinterest.com)

8. Разделочная доска

Разделочная доска предательски скользит по столу? Мы знаем, как ее остановить. Намочите бумажное полотенце и положите под доску. Это удивительно, но скользить она действительно перестанет. Вот такой крутой лайфхак!

Источник: Pexels (https://www.pexels.com)

9. Спагетти вместо спички

Звучит как название абсурдной драмы, но это правда! Если вдруг спичек в доме не осталось, а вам срочно нужно создать обстановку романтики или уюта с помощью ароматизированных свечей, то отправляйтесь на кухню за спагетти. И вот свеча уже вовсю горит.

И вот свеча уже вовсю горит.

Источник: Pinterest (www.pinterest.com)

10. Хвостики лука

Тяжело в этом признаться (ведь время назад не вернуть), но мы чистим лук неправильно! Как сделать это без потерь и потекшей туши? Очистите лук от шелухи, но оставьте при этом хвостики. Вы сможете быстро и легко нарезать лук, поддерживая его за эти самые хвостики. Затем их можно обрезать и удалить.

Источник: Shutterstock (www.shutterstock.com)

11. Белоснежный рис

Как сварить идеальный белоснежный рис? Секрет прост. Во-первых, добавляйте рис только в кипящую воду. Во-вторых, добавьте в воду, в которой вы будете варить крупу, несколько капель лимонного сока или лимонную кислоту. Это главный залог действительно белоснежного и вкусного риса.

Источник: Otaku Food (http://www.otakufood.com/)

12. Яичная скорлупа вместо ершика для бутылок

Грязные глубокие бутылки — это особая печаль. Если у вас в арсенале есть специальный ершик для чистки бутылок подходящей длины, то у вас нет повода тосковать. В противном же случае мытье такой посуды превращается в сложнейший квест. Делимся лайфхаком: насыпьте в бутылку яичную скорлупу, налейте немного воды и потрясите. Идеальный результат гарантирован!

В противном же случае мытье такой посуды превращается в сложнейший квест. Делимся лайфхаком: насыпьте в бутылку яичную скорлупу, налейте немного воды и потрясите. Идеальный результат гарантирован!

Источник: Pinterest (www.pinterest.com)

Самые крутые хаки 2020 года

2020 год, что неудивительно, вышел на ура, и не в лучшую сторону. Масштабная кампания кибератак, проводимая российскими государственными деятелями, разрушила надежды на тихий отпуск для команд безопасности, которые были опущены вниз с марта, когда пандемия COVID-19 впервые охватила и потрясла SOC. Рабочие – в том числе аналитики по безопасности – были отправлены домой для создания импровизированных офисов, а существующая сетевая архитектура была преобразована практически за одну ночь.

Хотя этот год, безусловно, был полон потрясений и неопределенности, он также дал некоторое пространство для изобретательности команд безопасности, которые перешли новую норму, и исследователей безопасности, которые обнаружили новые уязвимости, которые в противном случае, возможно, не были бы обнаружены. Кроме того, еще до того, как разразилась пандемия, уже разрабатывались некоторые вдохновенные белые хаки.

Кроме того, еще до того, как разразилась пандемия, уже разрабатывались некоторые вдохновенные белые хаки.

Среди головокружительных взломов в 2020 году: камера умного автомобиля Tesla стала жертвой куска старой доброй черной изоленты. Легкий взломанный звук. И пара пен-тестеров, которые были арестованы за выполнение своей работы, наконец, поделились подробностями своего мучительного опыта, который чуть не разрушил их личную и профессиональную жизнь, в том числе о том, как они просидели всю ночь в тюрьме, а затем месяцами погрязли в судебной опасности среди территориальных и политических битва между шерифом маленького городка и штатом Айова.

Отдохнуть и по-настоящему расслабиться в эти праздничные дни не так-то просто. Мы поняли это. Но вы это заслужили, так что берите чашечку настроения (2020 год уже позади) и оглядывайтесь назад на некоторые из самых крутых взломов исследователей, которые украсили новостные репортажи Dark Reading в этом году.

Tesla Fail

Вот вам и умный автомобиль.

Исследователи из McAfee смогли обмануть старые модели автономных транспортных средств, сделанных Tesla, для опасного ускорения: они просто прикрепили черную изоленту к дорожному знаку, заменив «3» в 35 милях в час на «8», и Tesla автоматически разогнали их скорость до 85 миль в час.

Эксперимент был сосредоточен на автомобилях Tesla, оснащенных Mobileye версии EyeQ3 (Tesla Hardware Pack 1), и хорошая новость заключается в том, что более новая версия камеры не попала под их атаку. (Также хорошие новости: последние модели Tesla не используют Mobileye и не распознают дорожные знаки).

Атака работает, если автомобиль настроен на круиз-контроль с учетом дорожного движения, но исследователи отметили, что водитель, скорее всего, заметит проблему и вернет контроль над ускорением.

«Мы не пытаемся сеять здесь страх и говорить, что злоумышленники, скорее всего, будут уводить машины с дороги, — сказал Стив Повольный, руководитель McAfee Advanced Threat Research.

Тогда почему страшный автомобильный тест? Повольный сказал, что исследование было полностью посвящено состязательному машинному обучению (ML), тестированию алгоритмов ML на предмет их уязвимости для эксплуатации. Алгоритмы камер Mobileye обучены работе с определенными наборами данных, включая известные дорожные знаки, что делает их уязвимыми для ранее неизвестных или измененных данных.

Алгоритмы камер Mobileye обучены работе с определенными наборами данных, включая известные дорожные знаки, что делает их уязвимыми для ранее неизвестных или измененных данных.

«Если мы заглянем на 10-20 лет вперед, в какой-то момент эти проблемы станут вполне реальными», — сказал Повольный. «Если у нас есть полностью автономные транспортные средства и вычислительные системы, которые ставят медицинские диагнозы без надзора со стороны человека, у нас возникает реальная проблемная область».

Пентест, который прошел очень неудачно

Физическое тестирование на проникновение основано на соглашении между клиентом и компанией, проводящей тестирование на проникновение, о том, что тестировщики будут свободны от юридических и физических рисков. Но эксперты красной команды Гэри Де Меркурио и Джастин Винн из Coalfire в этом году поделились своей личной историей о том, как эти обязательства могут подвергнуть пен-тестеров уязвимостям, присущим самим соглашениям.

Это было через несколько минут после полуночи 11 сентября 2019 года, во время заключительного этапа тестирования Де Меркурио и Винн для судебной власти штата Айова, когда их жизни навсегда изменились. Вломившись в парадную дверь здания суда округа Даллас в Айове с помощью пластиковой разделочной доски, оснащенной удобной выемкой в дверном косяке, пара приступила к работе в поисках потенциальных слабых мест в системе безопасности в здании суда, когда сработала сигнализация.

Вскоре полицейские прибыли в здание суда города Адель, штат Айова, прямо через дорогу от управления шерифа округа Даллас. Поначалу это был напряженный, но в конечном итоге дружеский обмен мнениями, как только офицеры подтвердили свою историю, все развалилось после того, как на место происшествия прибыл шериф округа Даллас, который надел на Де Меркурио и Винн наручники и отвел их в тюрьму через улицу. Они провели ночь в отдельных камерах, были обвинены в совершении уголовного преступления и провели почти пять месяцев в уродливой и очень публичной судебной тяжбе, отчасти из-за политической борьбы между властями штата и округа в Айове по поводу того, кто имел юрисдикцию над зданием суда, где пен-тестеры проводили свою работу. Их клиент, штат Айова, «дезавуировал» их, оставив их в дальнейшей юридической опасности.

Их клиент, штат Айова, «дезавуировал» их, оставив их в дальнейшей юридической опасности.

«Они [штат] не сомневались в том, для чего они наняли Coalfire, — утверждал Винн.

Де Меркурио и Винн были полностью оправданы в январе после слушаний в законодательном органе штата, в результате которых обвинения были сняты. Теперь они отправляются в крестовый поход, чтобы взломать процесс настройки социальной инженерии и физических тестов на проникновение, чтобы другие пен-тестеры не подвергались риску, как они.

«Всегда записывайте свои телефонные звонки, по крайней мере, во время физической активности», — порекомендовал Де Меркурио. «Постарайтесь также сделать ваш контракт максимально жестким и лаконичным».

Honeypot на стероидах

Компания MeTech, производящая промышленные прототипы, пострадала от программ-вымогателей, троянов удаленного доступа (RAT), злонамеренного криптоджекинга и онлайн-мошенничества, а также вредоносного ПО в стиле ботнета, которое заразило ее рабочую станцию робототехники в течение семи месяцев. в 2019 году.

в 2019 году.

Открытая сеть промышленных систем управления (ICS) MeTech была отмечена исследователем, известным тем, что выявляла уязвимые промышленные системы с помощью Shodan, но группа исследователей Trend Micro попросила его уйти в отставку: они сообщили ему, что MeTech — это фиктивное производство. компания, которую они создали как часть сложной операции типа приманки, дополненной собственным веб-сайтом.

Исследователи установили фальшивые личности сотрудников, веб-сайт и ПЛК в смоделированной фабричной сети, чтобы отслеживать и изучать атаки и угрозы для сектора промышленного контроля. Усовершенствованная интерактивная модель приманки предоставила им именно это, и то, что они обнаружили, было в основном типичными угрозами для ИТ-сетей, за некоторыми исключениями.

В одном случае злоумышленник добрался до системы робототехники, закрыл HMI (он же человеко-машинный интерфейс) и выключил систему. Еще одна атака запустила заводскую сеть, остановила имитацию конвейерной ленты и отключила фальшивую заводскую сеть; другой открыл журнал оптического глаза робота.

«Да, ваши фабрики будут атакованы, если они будут напрямую подключены к [Интернету]», — говорит Стивен Хилт, который обнародовал проект в январе этого года после того, как вместе с коллегой-исследователем Trend Micro Федерико запустил усиленную приманку. Мэгги, Чарльз Перин, лорд Реморин, Мартин Рёслер и Райнер Восселер с сентября по декабрь 2019 года.

Они даже провели реальные переговоры с злоумышленниками, которые загрузили программу-вымогатель Crysis в фальшивую сеть:

«Система была недоступна в течение недели, потому что она [вредоносная программа] распространилась», — сказал Хилт, добавив, что ПЛК не пострадали, но потеряли видимость операций предприятия, а файлы HMI были заблокированы программой-вымогателем.

Исследователи уговорили злоумышленников снизить цену с 10 000 долларов в биткойнах до 6 000 долларов, но на самом деле они так и не заплатили: у них были резервные копии, и они могли их восстановить.

Загадочный случай взлома звука светом

Исследователи из Мичиганского университета и Университета электрокоммуникаций (Токио) провели первое исследование по взлому цифровых голосовых помощников, проведенное в 2019 году. на следующий уровень в этом году: на Black Hat Europe Virtual они продемонстрировали, как встроенными микрофонами новых моделей цифровых голосовых помощников можно управлять с помощью света с помощью лазерных указок. Ранее они взламывали Google Assistant, Amazon Alexa, портал Facebook и Apple Siri, а также смартфоны и планшеты через уязвимость во встроенных микрофонах MEMS, используя лазерные лучи для ввода неслышных команд.

на следующий уровень в этом году: на Black Hat Europe Virtual они продемонстрировали, как встроенными микрофонами новых моделей цифровых голосовых помощников можно управлять с помощью света с помощью лазерных указок. Ранее они взламывали Google Assistant, Amazon Alexa, портал Facebook и Apple Siri, а также смартфоны и планшеты через уязвимость во встроенных микрофонах MEMS, используя лазерные лучи для ввода неслышных команд.

На этот раз они захватили Amazon Echo 3 с помощью света, а затем манипулировали камерой слежения, подключенной к Echo.

Они потратили всего 2000 долларов на оборудование для техники атаки, которую они окрестили «Световыми командами», но говорят, что ее можно было бы продать всего за 100 долларов, включая недорогую лазерную указку для кошек, которую можно купить на Amazon.

Бенджамин Сир, доктор философии. студент из Мичигана и исследователь Сара Рампацци признались, что до сих пор не знают, как они могут «взламывать» звук с помощью света: почему микрофоны реагируют на свет так, как будто это звук?

«До сих пор существует некоторая загадка физической причинно-следственной связи того, как это работает. Мы изучаем это более глубоко», — сказал Сир. «Мы хотим попытаться уловить то, что происходит на физическом уровне, чтобы будущие конструкции оборудования» защищали их от атак с применением световых инъекций.

Мы изучаем это более глубоко», — сказал Сир. «Мы хотим попытаться уловить то, что происходит на физическом уровне, чтобы будущие конструкции оборудования» защищали их от атак с применением световых инъекций.

Исследователи также изучают безопасность сенсорных систем медицинских устройств, автономных транспортных средств, промышленных систем и космических систем.

«Мы хотим понять… как защититься от этих уязвимостей. Наша конечная цель — защитить систему и сделать ее более устойчивой не только к обнаруженной нами атаке, но и к будущим атакам, которые еще не обнаружены», — сказал Рампацци.

Когда умные лампочки тускнеют

Лампочка — это последнее, что может быть использовано для кибератаки, но в этом году исследователи снова продемонстрировали опасность умного дома с новым эксплойтом против Philips Hue Smart. Лампа.

Компания Philips исправила ошибку, обнаруженную исследователями в предыдущей работе в 2017 году, но в этом году исследователи нашли способ, которым злоумышленник может проникнуть в домашнюю сеть и установить вредоносное ПО через уязвимость в популярном протоколе связи Zigbee, используемом в лампах Philips.

«В офисной среде это, вероятно, будет первым шагом в попытке атаковать организацию, украсть у нее документы или подготовить специальную атаку программ-вымогателей на чувствительные серверы внутри сети», — сказал Эяль Иткин, исследователь безопасности в Контрольно-пропускной пункт. «С нашей точки зрения, основной вывод из этого исследования заключается в том, чтобы подчеркнуть, что устройства IoT, даже самые простые и обыденные, могут быть атакованы и захвачены злоумышленниками».

Вот как работает новая атака: исследователи Check Point обнаружили и воспользовались переполнением буфера динамической памяти (CVE-2020-6007) в реализации Zigbee в мосте управления умной лампочкой Philips Hue. Это позволило им получить контроль над умной лампочкой и установить на нее вредоносное ПО через беспроводное обновление прошивки.

Это позволяет им управлять цветом и яркостью лампочки, чтобы она выглядела неисправной, а затем показывает лампочку как «недоступную» для приложения управления пользователя. Это, в свою очередь, побудит пользователя сбросить лампочку и неосознанно запустить вредоносное обновление прошивки, использующее уязвимость контрольного моста.

Это, в свою очередь, побудит пользователя сбросить лампочку и неосознанно запустить вредоносное обновление прошивки, использующее уязвимость контрольного моста.

По словам исследователей, злоумышленник может распространять шпионское ПО, программу-вымогатель или любой другой тип вредоносного ПО, используя известный эксплойт, такой как печально известный EternalBlue.

Однако есть несколько важных предостережений по поводу атаки: злоумышленник должен находиться поблизости, чтобы вырвать контроль над лампочкой, и атака сработает только в том случае, если мост добавляет лампочку в сеть.

«Без команды пользователя на поиск новых лампочек мост не будет доступен для нашей уже принадлежащей лампочке, и мы не сможем начать атаку», — сказал Иткин.

Ring-a-Ling: как хакеры могут злоупотреблять дверными видеозвонками

Иногда покупка более дешевого устройства с пометкой Amazon’s Choice — не самый разумный выбор. Возьмем умный дверной видеозвонок: исследователи обнаружили несколько серьезных недостатков безопасности почти в дюжине недорогих дверных звонков, продаваемых на Amazon и eBay и популярных среди британских потребительских сайтов.

Группа NCC сотрудничала с британской организацией защиты прав потребителей Which? изучили безопасность 11 менее известных брендов умных дверных звонков и обнаружили, что некоторые из них собирают и отправляют имена Wi-Fi, пароли, данные о местоположении, фотографии, видео, электронную почту и другую информацию обратно производителю.

«Самым удивительным открытием было то, что некоторые дверные звонки отправляли пароли домашнего Wi-Fi через Интернет в незашифрованном виде на удаленные серверы. На самом деле неясно, для чего нужна такая функция, и она, безусловно, раскрывает всю личность человека. домашней сети потенциальным злоумышленникам и преступникам», — сказал Мэтт Льюис, директор по исследованиям NCC Group.

Исследователи обнаружили два видеодомофона Victure и Ctronics, которые содержали уязвимость, позволяющую злоумышленнику украсть сетевой пароль жертвы и взломать дверной звонок, а также маршрутизатор и другие сетевые устройства.

Другой дверной звонок Victure с рейтингом лидеров продаж на Amazon отправлял имена и пароли сетей Wi-Fi — в незашифрованном виде — на серверы в Китае.

Были и другие сногсшибательные недостатки, такие как дверной видеозвонок одного стандартного бренда, который содержал уязвимую реализацию протокола WPA-2, которая могла позволить злоумышленнику напрямую получить доступ к домашней сети пользователя.

Многие дверные звонки имели слабые или легко угадываемые пароли по умолчанию.

«Главное, что нужно сделать потребителям, — это хорошо подготовиться перед покупкой подобных устройств и, по возможности, придерживаться популярных и известных брендов», — сказал Льюис.

Hack The Box: Обучение взлому для лучших

Новый HTB CPTS | Станьте сертифицированным пентестером с Academy!

Присоединяйтесь к динамично растущему сообществу хакеров и поднимите свои навыки кибербезопасности на новый уровень с помощью самого увлекательного игрового практического обучения!

Присоединяйтесь сейчас

Доверьтесь их обучению безопасности с Hack The Box

Почему Hack The Box

Унифицированный пакет хакерских решений

Hack The Box — это крупная онлайн-платформа для обучения кибербезопасности, позволяющая отдельным лицам, компаниям, университетам и организациям любого типа по всему миру повысить уровень своих хакерских навыков.

Top-Notch

Хакерский контент

Наши виртуальные хакерские лаборатории охватывают все уровни навыков, от самых простых до самых сложных. Каждую неделю добавляется новый контент, посвященный последним эксплойтам и уязвимостям.

Практика

Тестирование на проникновение

Вместо того, чтобы сосредотачиваться на теоретическом обучении и галочках, мы считаем, что

в эффективном практическом обучении, где вы учитесь на практике.

Киберобучение

Геймификация

Тренировка должна приносить удовольствие. Очки, значки, первая кровь, многопользовательские сражения, индикаторы прогресса, табло «Зала славы», звания, команды и многое другое!

Центр управляемого и практического обучения, предлагающий все необходимое, чтобы серьезно отнестись к обучению и начать карьеру в области кибербезопасности.

Готов научиться взламывать?

ВЗЛОМНЫЕ ЛАБОРАТОРИИ

Практический взлом для всех уровней навыков

Вас ждет постоянно расширяющийся пул хакерских лабораторий — машины, испытания, эндшпили, крепости! С новым контентом, выпускаемым каждую неделю, вы никогда не перестанете изучать новые приемы, навыки и приемы.

Машины и испытания

Более 300 постоянно обновляемых лабораторий различной сложности, путей атаки и ОС. Взломайте их всех и улучшите свои хакерские навыки!

новых машин и испытаний каждую неделю!

Крепость и эндшпили

Расширенные лабораторные работы, моделирующие реальную инфраструктуру и сценарии эксплойтов с несколькими хостами и различными путями атак.

Отправная точка

Вы новичок в хакерстве? Начни здесь! Суперпростые машины с описаниями, которые помогут вам начать работу.

Треки

Машины и задачи, связанные вместе, чтобы игроки могли прогрессировать в освоении определенного предмета, такого как Binary Exploitation или OWASP Top 10.

ИССЛЕДУЙТЕ ХАКИНГОВЫЕ ЛАБОРАТОРИИ

0 Машины

Где происходит волшебство взлома.

Наш пул машин

безгранично разнообразен: от масштабируемой сложности до различных операционных систем и путей атаки. На любой хакерский вкус и уровень навыков!

На любой хакерский вкус и уровень навыков!

Blunder

Easy

ублюдок

Среда

Safe

Easy

Валентина

Easy

Апокализатор

Средняя

См.

0003

MEDIUM

Delivery

EASY

Smasher

INSANE

Lame

EASY

Stratosphere

MEDIUM

Devel

EASY

Popcorn

MEDIUM

Ethereal

INSANE

Academy

ЛЕГКИЙ

Шалость

БЕЗУМНЫЙ

Атом

СРЕДНИЙ

АПТ

БЕЗУМНЫЙ

Раковина

INSANE

Traverxec

EASY

Frolic

EASY

Hawk

MEDIUM

Unobtainium

HARD

Reel2

HARD

Compromised

HARD

Irked

EASY

Blocky

EASY

Sizzle

INSANE

Arctic

EASY

Travel

HARD

Player

Hard

Оптимальный

Easy

Oouch

Hard

Jeeves

Medium

LACASADEPAPEL

EASH

BART

Средний

Средний

Medium 9000

.

Pro Labs — это передовые учебные лаборатории, которые имитируют сценарии реального мира, давая игрокам возможность оценить и проникнуть в среду корпоративной инфраструктуры и доказать свои наступательные навыки безопасности.

PRO LABS

Пентестер уровня I

PRO LABS НАИМЕНОВАНИЕ

Dante — это современная, но удобная для начинающих Pro Lab, которая дает возможность изучить общие методологии и инструменты тестирования на проникновение.

начинающий

Pro Lab Сложность

Explore Pro Labs

Ключевые результаты обучения

Перечисление

Эксплу0002 Локальное повышение привилегий

Ситуационная осведомленность

Атаки веб-приложений

PRO LABS

Penetration Tester Уровень II недостатки и неправильные настройки.

Средний

Pro Lab Сложность

Explore PRO LABS

ОСНОВНЫЕ РЕЗУЛЬТАТЫ ОБУЧЕНИЯ

Активные каталог Перечисление и атаки

Уклонение от защиты конечной точки

Боковое движение

Эскалация привилегий. Red Team Operator Уровень I

Red Team Operator Уровень I

PRO LABS НАИМЕНОВАНИЕ

RastaLabs — это среда моделирования красной команды, предназначенная для атак как средство обучения и оттачивания ваших навыков взаимодействия.

Промежуточное соединение

Pro Lab Сложность

Исследуйте Pro Labs

Ключевые результаты обучения

Активная каталог И эксплуатация

Эсс.

Методы устойчивости

Методы фишинга

Ситуационная осведомленность

PRO LABS

Red Team Operator Уровень II

PRO LABS НАИМЕНОВАНИЕ

Кибернетика — полностью обновленная и защищенная от атак среда Active Directory с развитой безопасностью.

Advanced

Pro Lab Сложность

Explore Pro Labs

Ключевые результаты обучения

Активная каталог Использование и эксплуатация

.0003

Боковое перемещение

Локальное повышение привилегий

Осведомленность о ситуации

PRO LABS

Уровень оператора Red Team III

PRO LABS DESIGNATION team

2 Эта полностью исправленная среда включает в себя распространенные корпоративные

технологий и повысит уровень вашего наступательного мастерства до максимума.

Продвинутый

Pro Lab Сложность

Исследовать PRO LABS

Ключевые результаты обучения

Активные каталовые перечисление и эксплуатация

Возможность компромисса сетей без использования каких -либо CVE

Общие функции Общей безопасности

9011 9000. Envimation

9. Боковое перемещение

Локальное повышение привилегий

Ситуационная осведомленность

Прочие услуги

Все, что связано с хакерством

Портфолио услуг и продуктов по обучению кибербезопасности, которое постоянно пополняется, чтобы помочь нашим пользователям совершенствовать свои навыки самым увлекательным и полезным способом.

Capture The Flag

Хакерские испытания, которые позволят вам соревноваться с другими и улучшать свои навыки. От стиля Jeopardy до Full Pwn и AD — у нас есть все!

Поля сражений

Многопользовательские хакерские игры в реальном времени! Приглашайте друзей, выбирайте любой из режимов игры, формируйте команду и отправляйтесь на поле боя!

Карьера в сфере информационной безопасности

Ищете новую работу в области кибербезопасности? Посетите Карьера.

Обычная бельевая прищепка – профилактическое средство против запутывания. Просто намотайте наушники на склеенные между собой прищепки и положите конструкцию в рюкзак. Непрезентабельно? Дерево нынче в тренде!

Обычная бельевая прищепка – профилактическое средство против запутывания. Просто намотайте наушники на склеенные между собой прищепки и положите конструкцию в рюкзак. Непрезентабельно? Дерево нынче в тренде! Понадобится толстая тетрадь или записная книжка и канцелярский нож. Прорежьте любым удобным способом окошко в книжке глубиной с толщину смартфона. Теперь на уроке вы сможете «без палева» сидеть в телефоне. При приближении учителя просто перелистните страницу тетради в «рабочую зону». А вообще на уроках нужно учиться!

Понадобится толстая тетрадь или записная книжка и канцелярский нож. Прорежьте любым удобным способом окошко в книжке глубиной с толщину смартфона. Теперь на уроке вы сможете «без палева» сидеть в телефоне. При приближении учителя просто перелистните страницу тетради в «рабочую зону». А вообще на уроках нужно учиться! Проблема решается, если прикрепить книгу или тетрадь к ноутбуку с помощью обыкновенной вешалки так, как показано на рисунке. Теперь ваши глаза быстро перемещаются между исходником и электронной копией.

Проблема решается, если прикрепить книгу или тетрадь к ноутбуку с помощью обыкновенной вешалки так, как показано на рисунке. Теперь ваши глаза быстро перемещаются между исходником и электронной копией.